IEEE 802.1X認証の機能説明

IEEE 802.1X認証は、電子証明書や、ユーザー名およびパスワードを使用して、正規のユーザーだけに内部ネットワークへのアクセスを許可します。装置全体でIEEE 802.1X認証を有効化するには、dot1x enableコマンドを使用します。IEEE 802.1X認証を有効にするインターフェースの設定には、authentication interfaceコマンドを使用します。

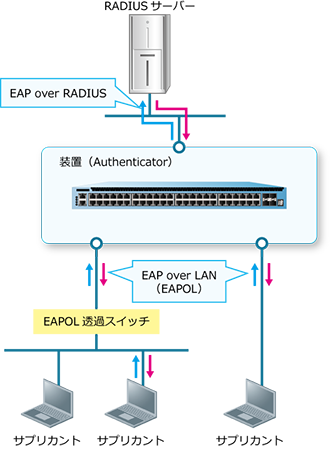

IEEE 802.1X認証には、装置(Authenticator)のほかに、認証するクライアントソフトウェア(サプリカント)、IEEE 802.1X認証に対応したRADIUSサーバーが必要です。また、装置(Authenticator)と認証クライアントの間にL2スイッチなどが存在する場合、そのL2スイッチではEAPOL透過機能が必要です。

タグ付きのIEEE 802.1X認証フレームに対しては認証できません。

IEEE 802.1X認証では、ローカルデータベースによる認証は未サポートです。

IEEE 802.1X認証

- サプリカント

サプリカントは、IEEE 802.1X認証に対応した端末用のソフトウェアです。Windowsは、標準でIEEE 802.1X認証に対応しています。

- RADIUSサーバー

RADIUSサーバーは、ユーザー名およびパスワードを確認し、サプリカントに内部ネットワークへのアクセスを許可してよいかどうかを決定します。

- EAPOL透過スイッチ

IEEE 802.1X認証で使用するEAPメッセージは、特殊なマルチキャストアドレスを使用するMACフレーム(EAPOLフレーム)で送受信されます。一般的なスイッチではEAPOLフレームが破棄されてしまうため、装置(Authenticator)の1つの認証ポートに複数のサプリカントを接続したい場合は、EAPOLフレームを透過することができるL2スイッチを経由して接続します。

装置がサポートするEAPの認証方式は、以下のとおりです。

| EAP-MD5(Message Digest 5) | PEAP(Protected EAP) | EAP-TTLS(Tunneled TLS) | EAP-TLS(Transport Level Security) | |

|---|---|---|---|---|

| サーバー電子証明書 | 不要 | 要 | 要 | 要 |

| クライアント電子証明書 | 不要 | 不要 | 不要 | 要 |

| ユーザー識別 | ユーザー名およびパスワード | ユーザー名およびパスワード | ユーザー名およびパスワード | 電子証明書 |

| サーバー認証 | なし | 電子証明書 | 電子証明書 | 電子証明書 |

| セキュリティー | AccessDefenderが対応するEAP認証方式の中で、セキュリティーレベルが最も低い |

|

| AccessDefenderが対応するEAP認証方式の中で、セキュリティーレベルが最も高い |

| 導入および運用管理 | Web認証と同程度に容易である | 運用管理の負担が比較的小さい | 運用管理の負担が比較的小さい | 電子証明書の導入や運用管理の負担が大きい |

| 備考 | 端末のOSが、基本的にWindowsに限定される | OSに標準搭載されていないため、別途サプリカントを用意する必要がある |

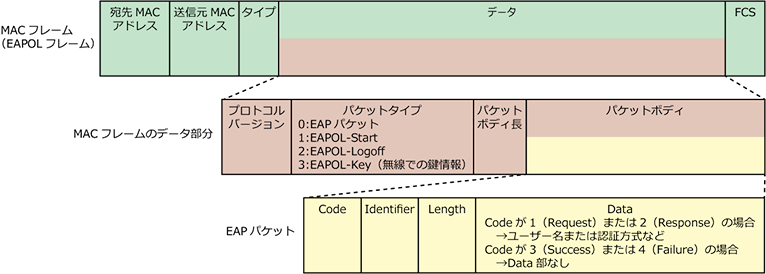

EAPでは、EAPパケットを使用して各種認証情報をやりとりします。

サプリカントとAuthenticatorの間では、EAPOLフレームにEAPパケットを格納して情報をやりとりします。また、AuthenticatorとRADIUSサーバーの間では、RADIUSパケットにEAPパケットを格納して情報をやりとりします。

EAPOLフレームのフレーム形式は下図のとおりです。

EAPOLフレームのフレーム形式