IEEE 802.1X認証の構成例と設定例

IEEE 802.1X認証の構成例と設定例を示します。

IEEE 802.1X認証の設定例

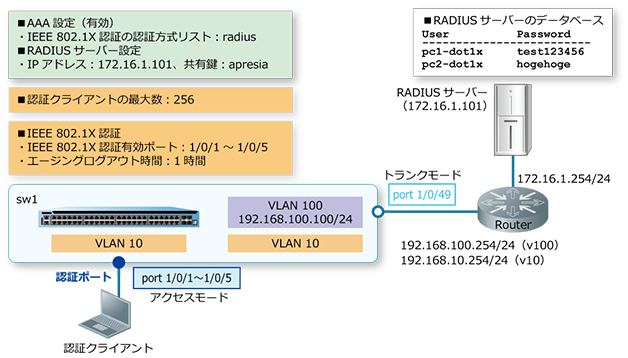

IEEE 802.1X認証の構成例と設定例を示します。この例では以下のように設定しています。

| 項目 | 設定 |

|---|---|

| RADIUS認証 | デフォルトのRADIUSサーバーグループ「radius」で使用 |

| RADIUSサーバー |

|

| 認証クライアントの最大数 | 256 |

| IEEE 802.1X認証有効ポート | ポート1/0/1からポート1/0/5 |

| エージングログアウト時間 | 1時間 |

IEEE 802.1X認証の構成例

- VLAN 10、VLAN 100を作成し、構成例のようにVLANを割り当てます。

sw1# configure terminal sw1(config)# vlan 10,100 sw1(config-vlan)# exit sw1(config)# sw1(config)# interface range port 1/0/1-5 sw1(config-if-port-range)# switchport mode access sw1(config-if-port-range)# switchport access vlan 10 sw1(config-if-port-range)# exit sw1(config)# sw1(config)# interface port 1/0/49 sw1(config-if-port)# switchport mode trunk sw1(config-if-port)# switchport trunk allowed vlan 10,100 sw1(config-if-port)# exit sw1(config)#

- VLAN 100インターフェースに管理用IPアドレス[192.168.100.100/24]を設定します。また、本設定例ではデフォルトスタティックルートを[192.168.100.254]宛てに設定して、経路を解決しています。

sw1(config)# interface vlan 100 sw1(config-if-vlan)# ip address 192.168.100.100/24 sw1(config-if-vlan)# exit sw1(config)# ip route 0.0.0.0/0 192.168.100.254 sw1(config)#

- 装置のAAAを有効化します。また、IEEE 802.1X認証で使用する認証方式リストを、デフォルトのRADIUSサーバーグループ「radius」に指定します。

sw1(config)# aaa new-model sw1(config)# aaa authentication dot1x default group radius sw1(config)#

- RADIUSサーバーを、IPアドレス[172.16.1.101]、共有鍵[apresia]で設定します。設定したRADIUSサーバーは、所属するRADIUSグループを指定しない場合はデフォルトのRADIUSサーバーグループ「radius」に所属します。

sw1(config)# radius-server host 172.16.1.101 key apresia sw1(config)#

- AccessDefender設定モードに遷移し、認証クライアントの最大数を[256]に設定します。

sw1(config)# access-defender sw1(config-a-def)# total-client 256 sw1(config-a-def)#

- ポート1/0/1からポート1/0/5でIEEE 802.1X認証を有効にします。また、エージングログアウト時間を[1時間]に設定します。

sw1(config-a-def)# authentication interface port 1/0/1-5 dot1x sw1(config-a-def)# logout aging-time 0 0 1 dot1x sw1(config-a-def)# exit sw1(config)#

- IEEE 802.1X認証を有効にします。

sw1(config)# dot1x enable sw1(config)# end sw1#

- 実施後のAccessDefender関連の設定を以下に抜粋します。

# AAA aaa new-model radius-server host 172.16.1.101 key apresia aaa authentication dot1x default group radius # ACCESS-DEFENDER access-defender total-client 256 logout aging-time 0 0 1 dot1x # DOT1X access-defender authentication interface port 1/0/1-1/0/5 dot1x dot1x enable

IEEE 802.1X認証でダイナミックVLANを使用する場合

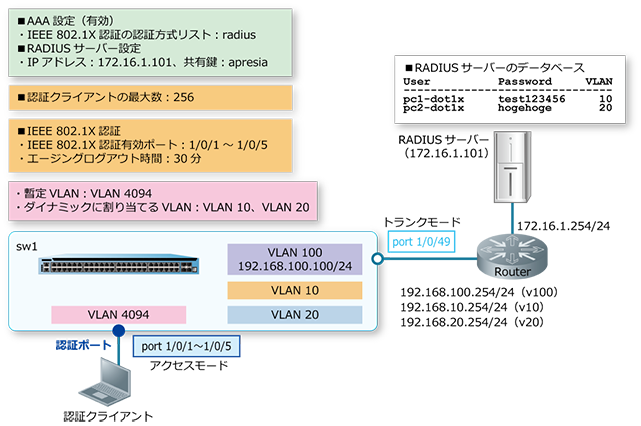

IEEE 802.1X認証でダイナミックVLANを使用する場合の構成例と設定例を示します。この例では、認証ポートには暫定VLAN 4094を割り当てておき、ダイナミックVLANを使用して、ユーザーごとにVLAN 10またはVLAN 20が割り当てられるようにしています。

| 項目 | 設定 |

|---|---|

| RADIUS認証 | デフォルトのRADIUSサーバーグループ「radius」で使用 |

| RADIUSサーバー |

|

| 認証クライアントの最大数 | 256 |

| IEEE 802.1X認証有効ポート | ポート1/0/1からポート1/0/5 |

| エージングログアウト時間 | 30分 |

IEEE 802.1X認証でダイナミックVLANを使用する場合の構成例

- VLAN 10、VLAN 20、VLAN 100、VLAN 4094を作成し、構成例のようにVLANを割り当てます。

sw1# configure terminal sw1(config)# vlan 10,20,100,4094 sw1(config-vlan)# exit sw1(config)# sw1(config)# interface range port 1/0/1-5 sw1(config-if-port-range)# switchport mode access sw1(config-if-port-range)# switchport access vlan 4094 sw1(config-if-port-range)# exit sw1(config)# sw1(config)# interface port 1/0/49 sw1(config-if-port)# switchport mode trunk sw1(config-if-port)# switchport trunk allowed vlan 10,20,100 sw1(config-if-port)# exit sw1(config)#

- VLAN 100インターフェースに管理用IPアドレス[192.168.100.100/24]を設定します。また、本設定例ではデフォルトスタティックルートを[192.168.100.254]宛てに設定して、経路を解決しています。

sw1(config)# interface vlan 100 sw1(config-if-vlan)# ip address 192.168.100.100/24 sw1(config-if-vlan)# exit sw1(config)# ip route 0.0.0.0/0 192.168.100.254 sw1(config)#

- 装置のAAAを有効化します。また、IEEE 802.1X認証で使用する認証方式リストを、デフォルトのRADIUSサーバーグループ「radius」に指定します。

sw1(config)# aaa new-model sw1(config)# aaa authentication dot1x default group radius sw1(config)#

- RADIUSサーバーを、IPアドレス[172.16.1.101]、共有鍵[apresia]で設定します。設定したRADIUSサーバーは、所属するRADIUSグループを指定しない場合はデフォルトのRADIUSサーバーグループ「radius」に所属します。

sw1(config)# radius-server host 172.16.1.101 key apresia sw1(config)#

- AccessDefender設定モードに遷移し、認証クライアントの最大数を[256]に設定します。

sw1(config)# access-defender sw1(config-a-def)# total-client 256 sw1(config-a-def)#

- ポート1/0/1からポート1/0/5でIEEE 802.1X認証を有効にします。また、エージングログアウト時間を[30分]に設定します。

sw1(config-a-def)# authentication interface port 1/0/1-5 dot1x sw1(config-a-def)# logout aging-time 0 30 dot1x sw1(config-a-def)# exit sw1(config)#

- IEEE 802.1X認証を有効にします。

sw1(config)# dot1x enable sw1(config)# end sw1#

- 実施後のAccessDefender関連の設定を以下に抜粋します。

# AAA aaa new-model radius-server host 172.16.1.101 key apresia aaa authentication dot1x default group radius # ACCESS-DEFENDER access-defender total-client 256 logout aging-time 0 30 dot1x # DOT1X access-defender authentication interface port 1/0/1-1/0/5 dot1x dot1x enable